Фишинг через редирект битрикс

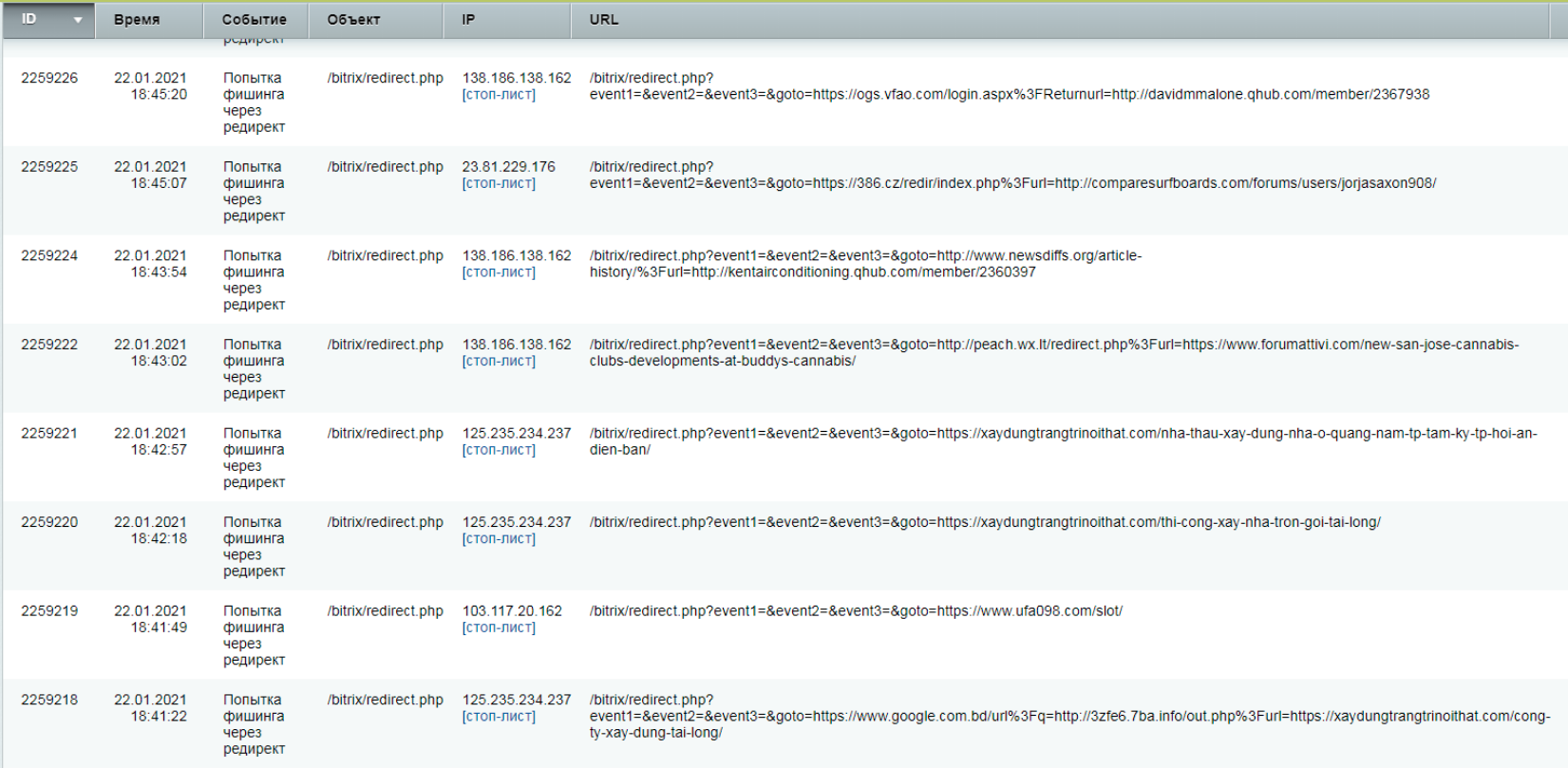

В журнале событий или в логе веб-сервера вы можете увидеть похожие запросы вида:

bitrix/redirect.php?event1=&event2=&event3=&goto=http://...

В данном случае используется уязвимость "Open Redirect" (открытые перенаправления) на вашем сайте. Если при редиректе пользователя не предупреждают о переходе, то сайт могут заподозрить в уязвимости к фишингу.

Эта проблема связана с тем, что изначально в Битрикс отключена защита редиректов.

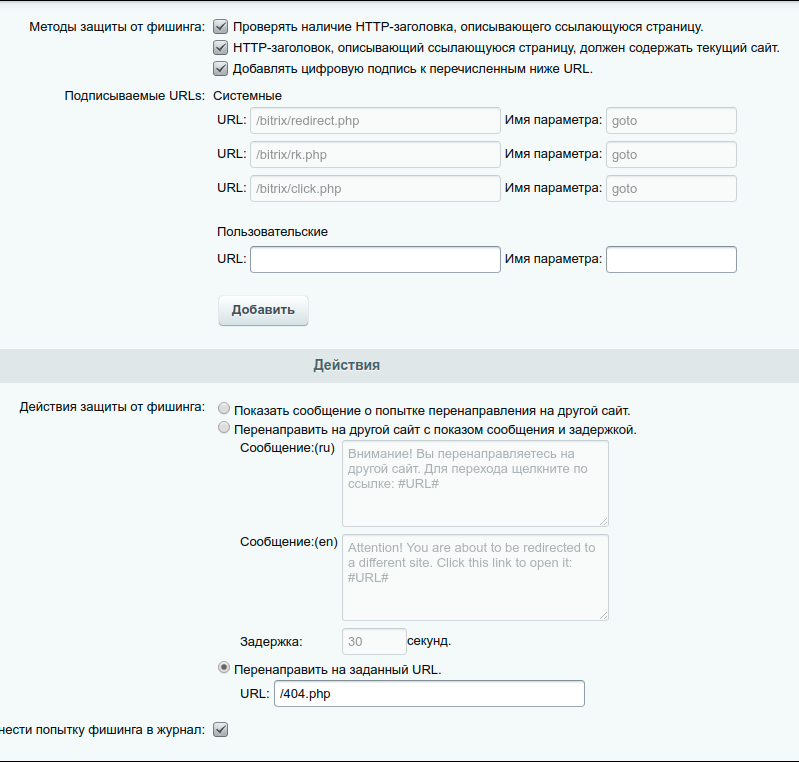

Перейдите в раздел Настройки → Проактивная защита → Защита редиректов

Примените настройки как на изображении ниже и нажмите "Сохранить"